【渾身】R7経営情報システム 全問解説 by sevensea

☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆

一発合格道場ブログを

あなたのPC・スマホの

「お気に入り」「ブックマーク」に

ご登録ください!

☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆☆

sevenseaです!

今回はR7の経営情報システム全問解説!

はじめに

こんにちは、sevenseaです。

今回はこれから令和7年の過去問を解く方に向けて、令和7年の経営情報システムの全問解説です!

他の科目をやってくれるメンバーがいるかどうかはよく分かりませんが、情報ならできるぜ!ということで頑張ります。ただし、、、

解説はclaudeを中心に、geminiとchat-gptも併用して、生成AIをフル活用して作成するよ!

(意訳:自力で解説を作るのは大変すぎるからサボるよ!)

ということで、解説は生成AIが生成した文章を一部わかりやすく・より正確にしたものを使用しています。その後に、もう少し踏み込んだ解説や、私の思うところを”ひとこと”として記述する形にしています。

ちなみに、R7の経営情報システムの科目合格率は14.2%でした。最近は15%前後で推移しているため、概ね例年通りくらいの難易度だったのかなと思います。ITに強い人であったとしてもそう簡単には60点の合格ラインを取らせてもらえない、絶妙な難易度になっています。そんなことも念頭におきながら、自身の回答の振り返りをする際の参考にしていただければ幸いです。

解説

第1問

答え

ウ(a:誤、b:正、c:正、d:誤)

USBの基本的な特性と規格に関する理解を問う問題です。

a:誤り。USBは異なる規格を混在させた場合、通信速度は最も「下位」の規格に依存します。上位規格のポートに下位規格の機器を接続しても、下位規格の速度でしか通信できません。これは後方互換性の特性です。

b:正しい。USBはホットプラグ(ホットスワップ)に対応しており、PCやスマートフォンの電源を入れたまま周辺機器の接続・取り外しが可能です。また、USBはシリアルインタフェースであり、データを1ビットずつ順番に転送します。

c:正しい。USB Type-Cコネクタは上下対称のリバーシブル設計であり、どちらの向きでも差し込むことができます。これはUSB Type-Cの大きな特徴の一つです。

d:誤り。すべてのUSB Type-CポートがUSB Power Delivery(USB PD)に対応しているわけではありません。また、映像出力機能(DisplayPort Alt Modeなど)もすべてのUSB Type-Cポートでサポートされているわけではなく、対応は機器によって異なります。

ひとこと

比較的やさしめの問題かなと思います。最近はType-Cケーブルを使う機械も増えてきたため、cとeも以前よりは答えやすいと思いますし、覚えておけば日常でも役に立つはず。

aの後方互換性については、だいたいのケーブルが同じ特性を持っているため、USBに限った話ではありません。

dについては、同じType-Cケーブルの形状でも、機能面では全く違う、ということが日常でもよくあります。Type-Cのなかでも、Thunderbolt3やら、USB 3.1 Gen 2やら、USB 3.2 Gen 2 x2やらいろいろな規格があってとてもややこしいです。

一般論として、「すべての」などと記述されている選択肢はだいたい×であることが多い(反例が1つでもあれば×になるので、〇の選択肢としてはそこまで書きにくい)というメタ読みでも正解できるかもしれません。

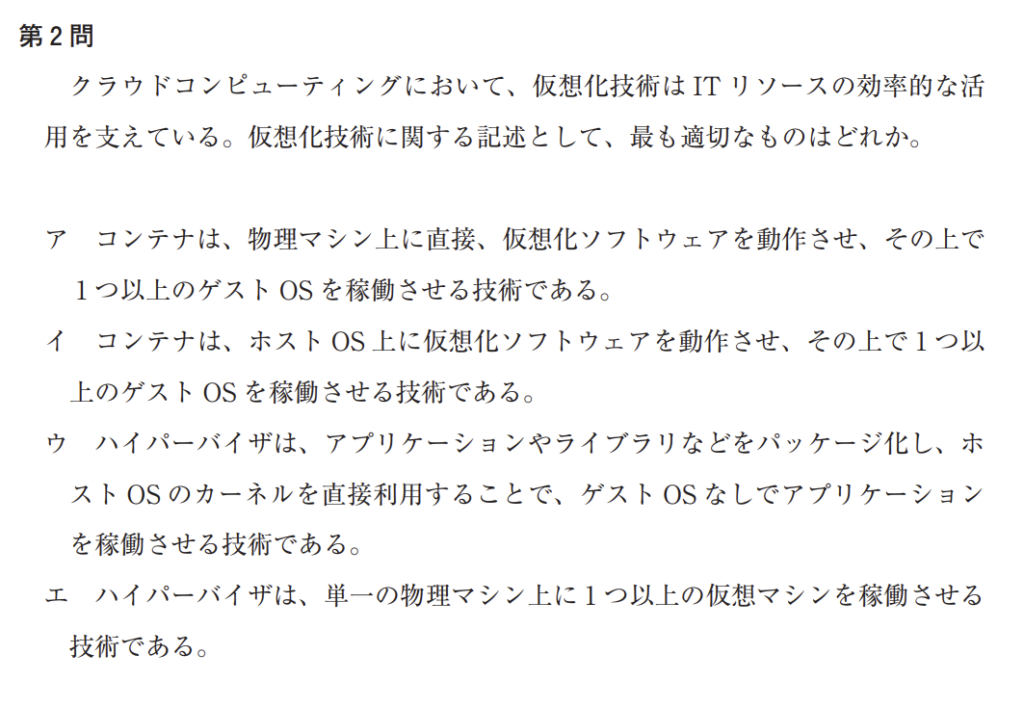

第2問

答え

エ

クラウドコンピューティングの基盤となる仮想化技術(ハイパーバイザとコンテナ)の違いについての理解を問う問題です。

ア:誤り。この説明は「Type1ハイパーバイザ(ベアメタル型)」の説明です。コンテナはゲストOSを持たず、ホストOSのカーネルを共有します。

イ:誤り。この説明は「Type2ハイパーバイザ(ホスト型)」の説明です。コンテナはゲストOSを必要としません。

ウ:誤り。この説明は「コンテナ」の説明です。ハイパーバイザは仮想マシンを作成・管理するソフトウェアであり、ゲストOSを稼働させます。

エ:正しい。ハイパーバイザは、単一の物理マシン上に複数の仮想マシン(VM)を作成・実行するための技術です。各仮想マシンは独自のOSを持ち、あたかも独立した物理マシンのように動作します。

ひとこと

技術に強い人以外は鉛筆転がせばいいと思います。

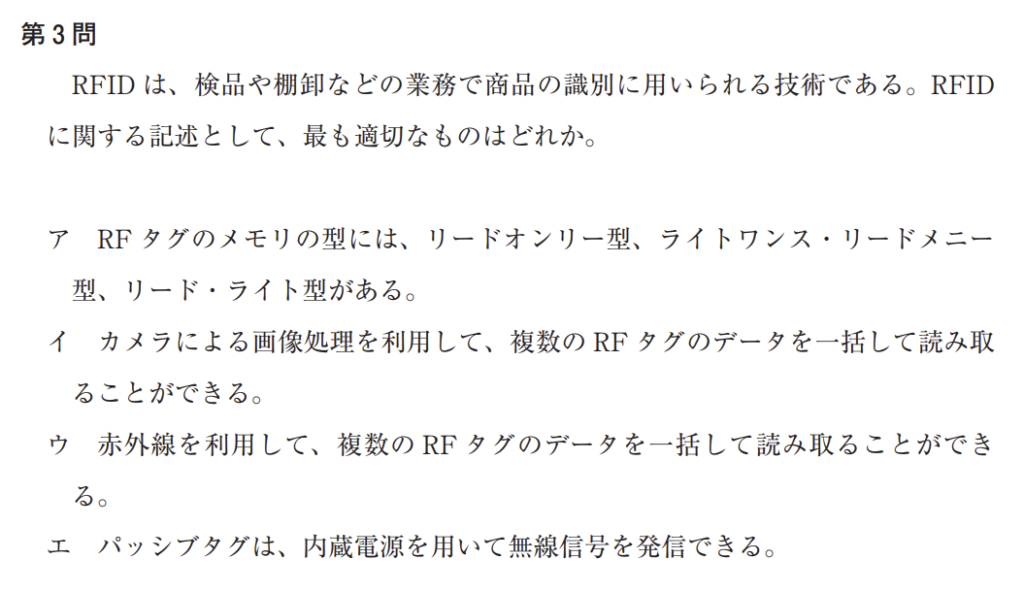

第3問

答え

ア

RFIDの基本的な仕組みと特性についての理解を問う問題です。

ア:正しい。RFタグのメモリには3種類あります。リードオンリー型(読み取り専用)、ライトワンス・リードメニー型(一度だけ書き込み可能、読み取りは何度でも可能)、リード・ライト型(読み書き可能)です。

イ:誤り。RFIDは電波(Radio Frequency)を利用してデータを読み取ります。カメラによる画像処理を利用するのはバーコードやQRコードの読み取りです。

ウ:誤り。RFIDは電波を利用します。赤外線ではありません。赤外線を使用する通信技術としてはIrDAなどがあります。

エ:誤り。パッシブタグは内蔵電源を持たず、リーダーからの電波をエネルギー源として動作します。内蔵電源を持つのは「アクティブタグ」です。

ひとこと

アが正しいかどうかをその場で判断するのは難しいかもしれませんが、RFIDという言葉のイメージさえ分かっていればイ~エが明らかに誤りであると分かるため、消去法で解くと解きやすい問題です。

そもそもRFIDとは、電波を使って非接触でデータを読み書きする自動認識技術です。ICタグ(RFタグ)とリーダー/ライターで構成され、バーコードに代わる技術として物流・小売・製造業などで広く活用されています。ユニクロやGUのレジで使われている商品読み取りシステム、と言われるとイメージしやすいかもしれません。

電波と赤外線の違いがやや分かりにくいかもしれませんが、波である電波はある程度の壁であれば貫通できるものの、光である赤外線は薄い壁でも貫通することは難しいことをイメージすれば、「あれ?赤外線で一括して読み取るなんて現実的じゃなくない?」と気づくことができると思います。

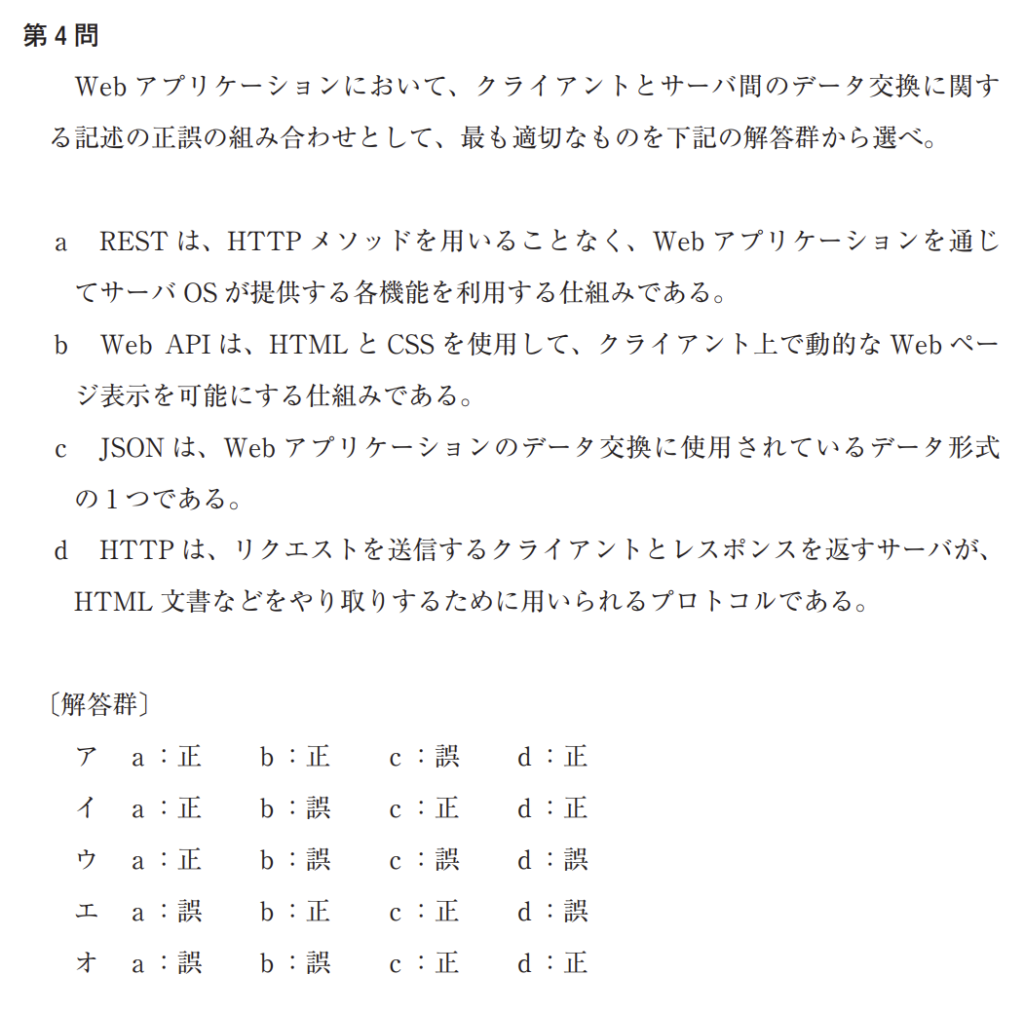

第4問

答え

オ(a:誤、b:誤、c:正、d:正)

Webアプリケーションにおけるクライアント・サーバ間のデータ交換技術に関する理解を問う問題です。

a:誤り。REST(Representational State Transfer)は、HTTPメソッド(GET、POST、PUT、DELETEなど)を「用いて」Webリソースを操作するアーキテクチャスタイルです。HTTPメソッドを用いないというのは誤りです。

b:誤り。Web APIは、Webを通じてアプリケーション間でデータをやり取りするためのインタフェースです。HTMLとCSSを使用して動的なWebページ表示を可能にするのは、AjaxやJavaScriptなどの技術です。

c:正しい。JSON(JavaScript Object Notation)は、軽量なデータ交換フォーマットであり、Webアプリケーションでのデータ交換に広く使用されています。XMLと並んで代表的なデータ形式です。

d:正しい。HTTP(HyperText Transfer Protocol)は、クライアントからのリクエストに対してサーバがレスポンスを返すプロトコルであり、HTML文書やその他のリソースをやり取りするために使用されます。

ひとこと

Webアプリに触れている人であれば簡単ですが、そうでない人は覚えているかどうかの問題です。覚えてなければ鉛筆を転がしておきましょう。

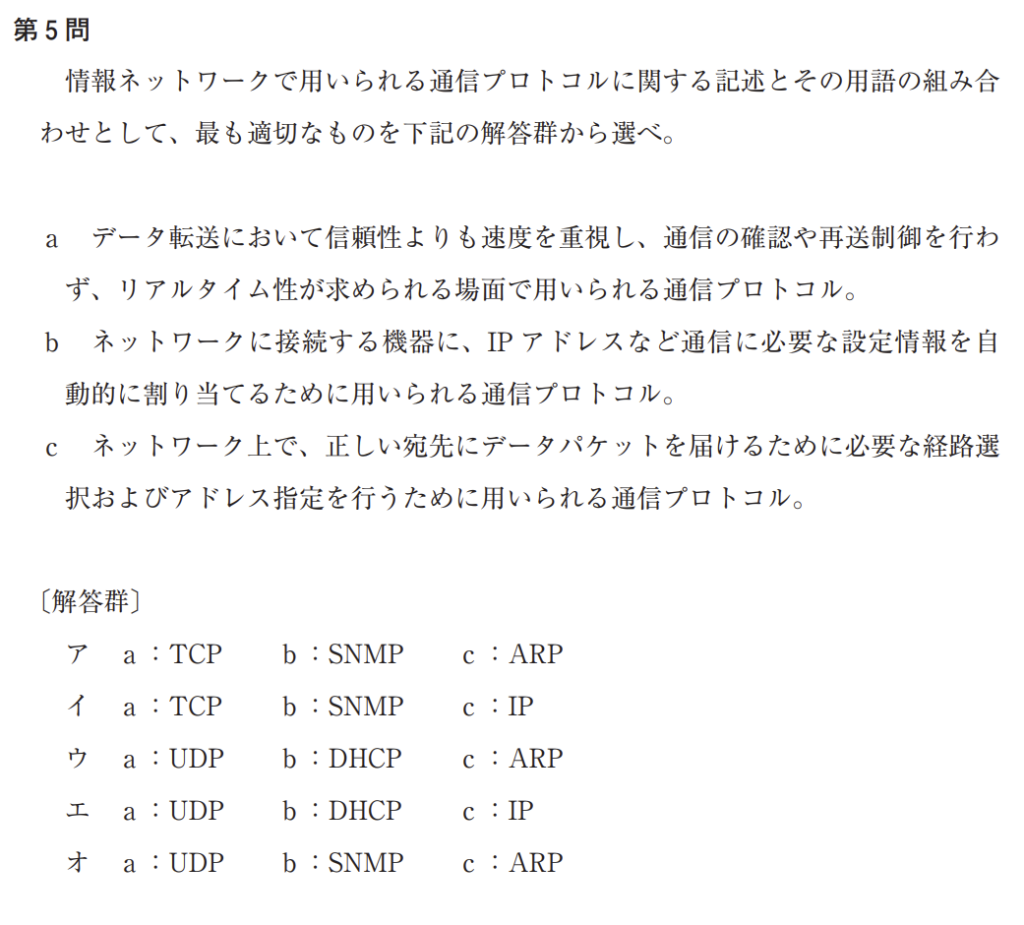

第5問

答え

エ(a:UDP、b:DHCP、c:IP)

情報ネットワークで使用される主要な通信プロトコルの役割についての理解を問う問題です。

a:UDP(User Datagram Protocol)が該当します。UDPは信頼性よりも速度を重視し、確認応答や再送制御を行いません。動画ストリーミングやVoIPなどリアルタイム性が求められる場面で使用されます。TCPは逆に信頼性を重視します。

b:DHCP(Dynamic Host Configuration Protocol)が該当します。DHCPは、ネットワーク接続時にIPアドレス、サブネットマスク、デフォルトゲートウェイ、DNSサーバアドレスなどを自動的に割り当てます。SNMPはネットワーク機器の監視・管理用プロトコルです。

c:IP(Internet Protocol)が該当します。IPは、ネットワーク上でデータパケットを正しい宛先に届けるための経路選択(ルーティング)とアドレス指定を行います。ARPはIPアドレスからMACアドレスを取得するためのプロトコルです。

ひとこと

基本的な通信プロトコルに関する問題です。あまり馴染みはないかもしれないですが、できれば正解したいところ。昔の記事になりますが、以下のURLが参考になると思います。

https://rmc-oden.com/blog/archives/35507

ちなみに、他の選択肢の解説は以下の通りです。

TCP(Transmission Control Protocol)

信頼性の高いデータ通信を実現するためのプロトコルです。データが確実に、順序通りに、欠落なく届くことを保証します。OSI参照モデルの第4層(トランスポート層)で動作します。

SNMP(Simple Network Management Protocol)

ネットワーク機器を監視・管理するためのプロトコルです。ルーター、スイッチ、サーバー、プリンターなどのネットワーク機器の状態を一元的に監視できます。

ARP(Address Resolution Protocol)

IPアドレスからMACアドレスを取得するためのプロトコルです。同一ネットワーク内で通信する際に必要となります。

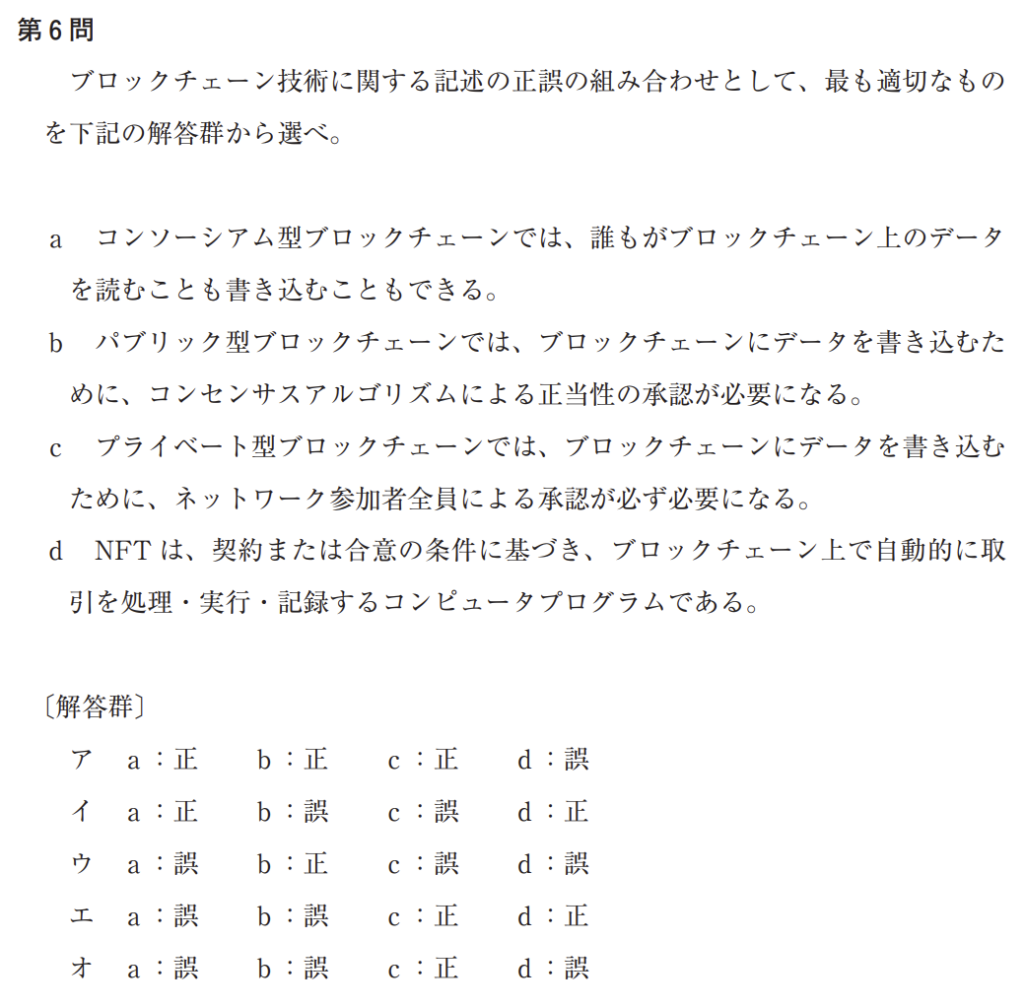

第6問

答え

ウ(a:誤、b:正、c:誤、d:誤)

ブロックチェーンの種類(パブリック型、プライベート型、コンソーシアム型)とその特性、関連用語についての理解を問う問題です。

a:誤り。コンソーシアム型ブロックチェーンは、特定の複数組織(企業連合など)が参加するもので、誰もが参加できるわけではありません。この説明は「パブリック型」に該当します。

b:正しい。パブリック型ブロックチェーンでは、誰でもデータを書き込むことができますが、その際にはProof of Work(PoW)やProof of Stake(PoS)などのコンセンサスアルゴリズムによる正当性の承認が必要です。

c:誤り。プライベート型ブロックチェーンは、単一の組織が管理するもので、必ずしも全員の承認は必要ありません。承認プロセスは管理者が設定したルールに従います。

d:誤り。この説明は「スマートコントラクト」の説明です。NFT(Non-Fungible Token:非代替性トークン)は、デジタルコンテンツの所有権を証明する一意のトークンです。

ひとこと

鉛筆転がしておけばいいと思います。

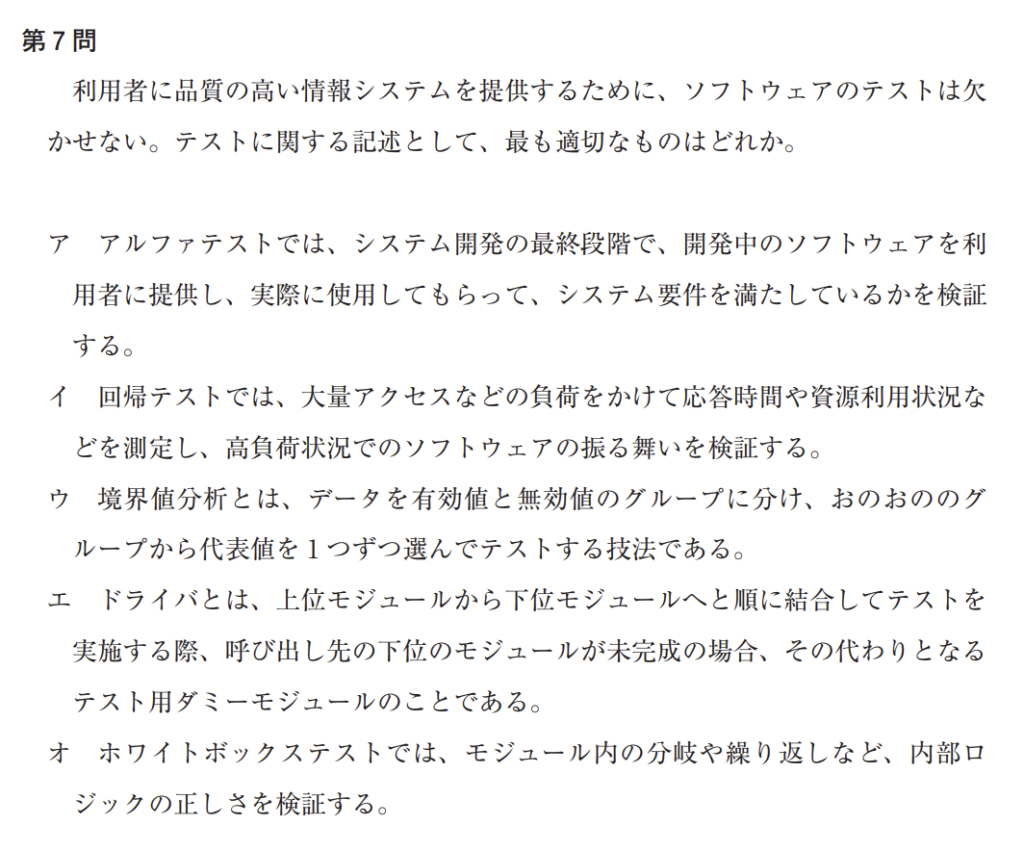

第7問

答え

オ

ソフトウェアテストの種類と技法についての理解を問う問題です。

ア:誤り。この説明は「ベータテスト」に近いです。アルファテストは、開発組織内部で実施される受入前テストであり、実利用者が参加する点で本問の記述とは異なります。

イ:誤り。この説明は「負荷テスト(ストレステスト)」の説明です。回帰テスト(リグレッションテスト)は、プログラムの修正や変更によって既存機能に悪影響が出ていないかを確認するテストです。

ウ:誤り。この説明は「同値分割法」の説明です。境界値分析は、有効値と無効値の境界付近の値(境界値)を重点的にテストする技法です。

エ:誤り。この説明は「スタブ」の説明です。ドライバは、下位モジュールから上位モジュールへと結合してテストを行う際(ボトムアップテスト)に、呼び出し元となる上位モジュールの代わりとなるダミーモジュールです。

オ:正しい。ホワイトボックステストは、プログラムの内部構造(ソースコード)に着目し、分岐、繰り返し、条件判定などの内部ロジックが正しく動作するかを検証するテストです。

ひとこと

なるべく正解したい問題だと思います。消去法で特定することは難しいかもしれないですが、オが正解であることはわかりやすい方かな。

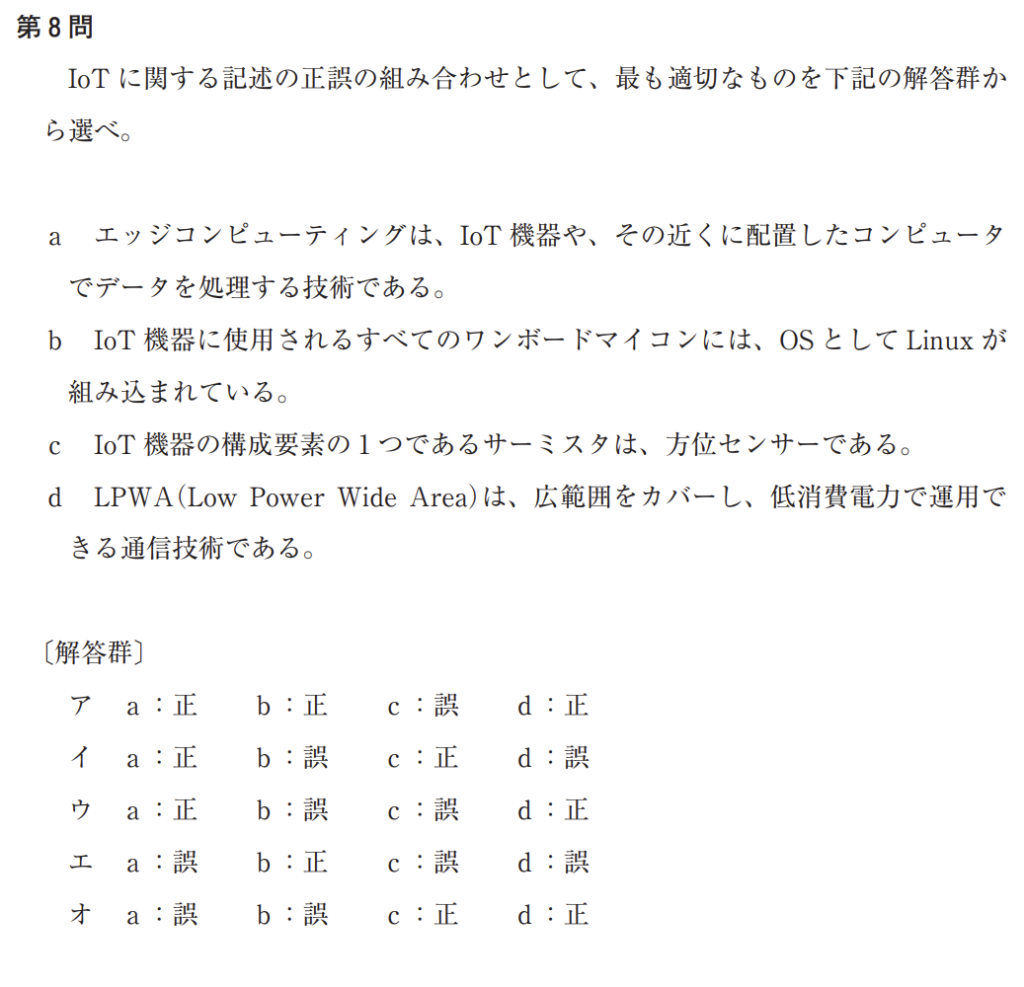

第8問

答え

ウ(a:正、b:誤、c:誤、d:正)

IoT(Internet of Things)に関連する技術・用語についての理解を問う問題です。

a:正しい。エッジコンピューティングは、IoT機器やその近くに配置したコンピュータ(エッジ)でデータを処理する技術です。クラウドにデータを送信せずにローカルで処理することで、遅延を削減し、リアルタイム性を向上させます。

b:誤り。すべてのワンボードマイコンにLinuxが組み込まれているわけではありません。Arduino等のマイコンボードはOSを持たず、単純なファームウェアで動作するものも多くあります。Raspberry PiなどはLinuxを使用できます。

c:誤り。サーミスタは「温度センサー」です。温度によって抵抗値が変化する素子で、温度測定に使用されます。方位センサーは地磁気センサー(コンパス)です。

d:正しい。LPWA(Low Power Wide Area)は、低消費電力で広範囲をカバーできる無線通信技術の総称です。LoRaWAN、Sigfox、NB-IoTなどが代表的で、IoT機器のセンサーデータ収集などに適しています。

ひとこと

cだけがややわかりにくいように思いますが、それ以外は比較的わかりやすいのではないでしょうか。

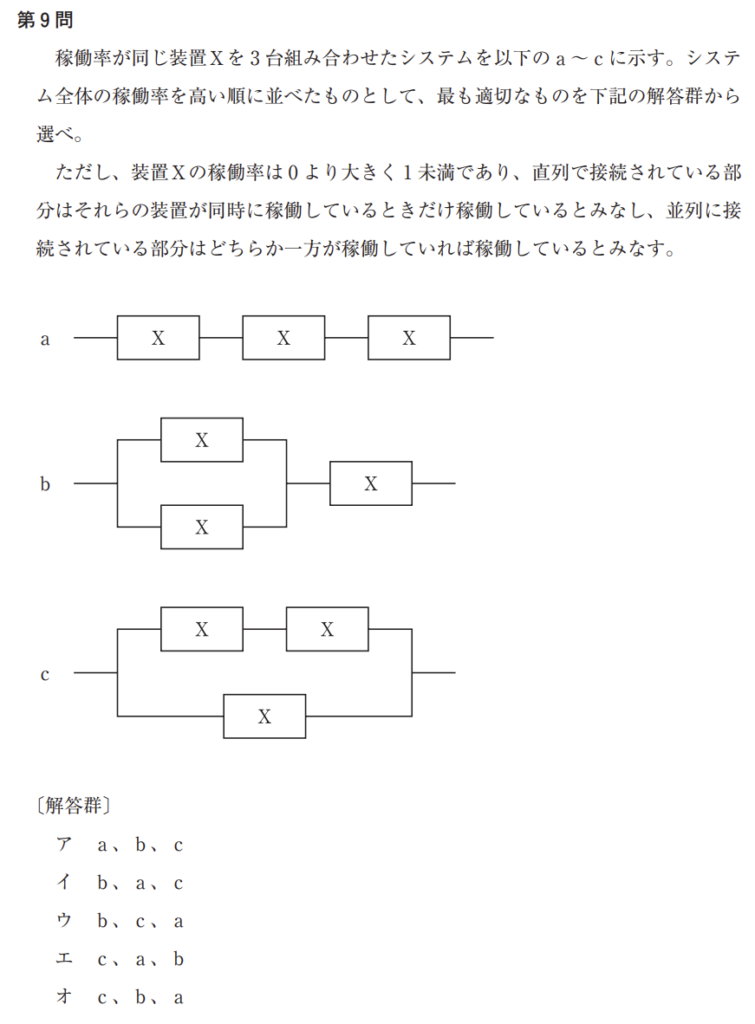

第9問

答え

オ(c、b、a)

直列・並列システムの稼働率計算についての理解を問う問題です。

装置Xの稼働率をpとすると(0 < p < 1)、各システムの稼働率は以下のように計算されます。

a(3台直列):p × p × p = p³

b(2台並列+1台直列):(1-(1-p)²) × p = (2p-p²) × p = 2p² – p³

c(1台直列+2台並列):1-(1-p²) × (1-p) = 1-(1-p-p² + p³) = p + p² – p³

0 < p < 1 の範囲で比較すると、 p + p² – p³ > 2p² – p³ > p³ となるため、c > b > a の順になります。

ひとこと

多分合っていると思うのですが、計算の解説があまり自信ないです。

確率計算が得意な人以外は鉛筆を転がしちゃってもいいと思います。

上の解説ではちゃんとpを使って解説しましたが、試験を解く上では、装置Xの稼働率を0.1などの計算しやすい固定の数と仮定して計算するとだいぶ楽に計算できると思います。

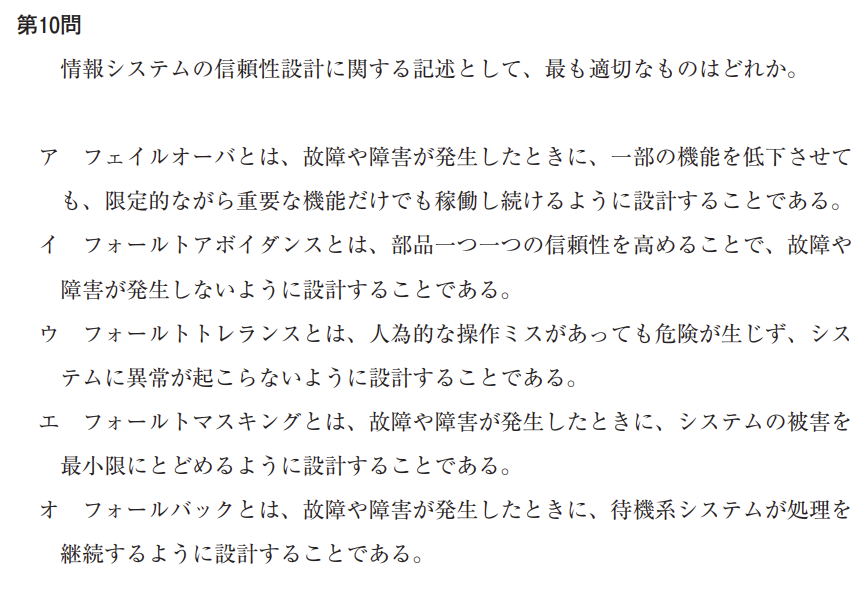

第10問

答え

イ

情報システムの信頼性設計に関する用語の理解を問う問題です。

ア:誤り。この説明は「フェイルソフト」または「グレースフルデグラデーション」の説明です。フェイルオーバは、障害発生時に待機系システムに自動的に切り替えて処理を継続する設計です。

イ:正しい。フォールトアボイダンス(Fault Avoidance)は、故障・障害を未然に防ぐため、部品の信頼性を高めたり、高品質な設計・製造を行う考え方です。

ウ:誤り。この説明は「フールプルーフ」の説明です。フォールトトレランスは、故障・障害が発生しても、冗長構成などによりシステム全体としては正常に動作し続ける設計です。

エ:誤り。この説明は「フェイルセーフ」の説明です。フォールトマスキングは、障害が発生しても外部から見えないように隠蔽し、正常に動作しているように見せる設計です(例:多数決回路)。

オ:誤り。この説明は「フェイルオーバ」の説明です。フォールバックは、障害時に代替手段や旧方式に戻して運用を継続する設計です。

ひとこと

なるべく正解したい問題です。元々の英単語の意味を覚えるのが楽だと思います。

詳しい解説は以下の記事を参照してください。

https://rmc-oden.com/blog/archives/161584

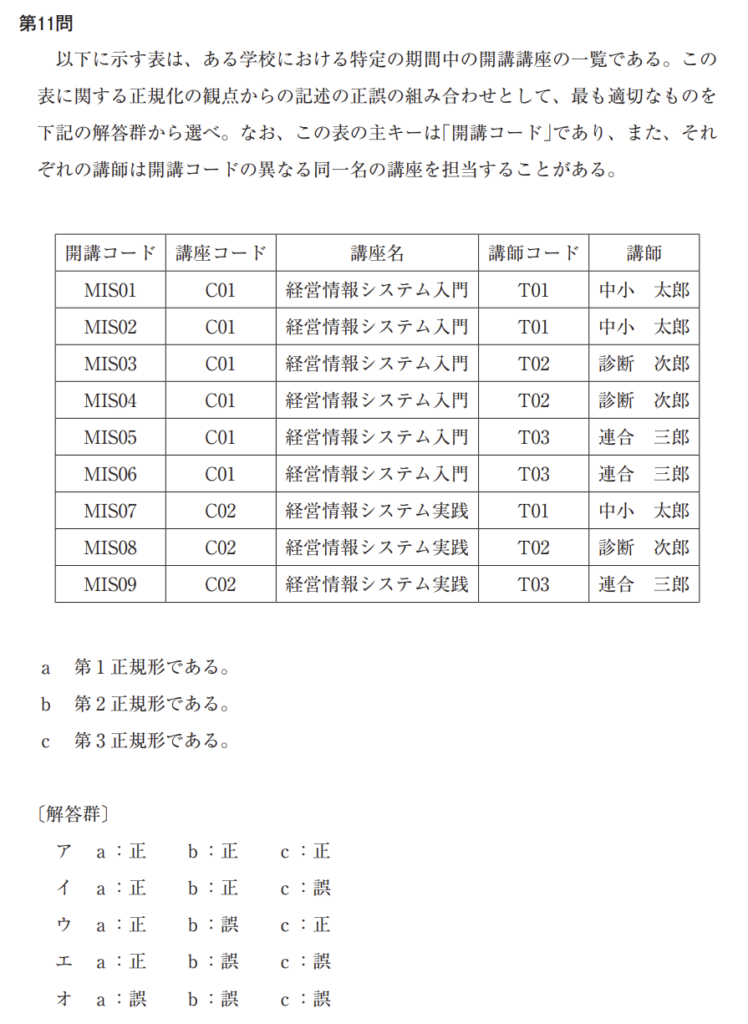

第11問

答え

イ(a:正、b:正、c:誤)

データベースの正規化(第1~第3正規形)についての理解を問う問題です。

第1正規形の判定:繰り返し項目がなく、すべての属性がスカラー値(単一値)であるため、第1正規形を満たしています。

第2正規形の判定:主キー「開講コード」は単一属性であり、部分関数従属は発生しません。すべての非キー属性は主キーに完全関数従属しているため、第2正規形を満たしています。

第3正規形の判定:「講座コード→講座名」という推移的関数従属が存在します(開講コード→講座コード→講座名)。また「講師コード→講師」という推移的関数従属も存在します。これらの推移的関数従属があるため、第3正規形を満たしていません。

ひとこと

DBの正規化の問題ですが、しっかりと理解ができていれば簡単に解ける問題かなと思います。以前書いた以下の記事でも触れた通り、DBの正規化はなぜか捨てられがちなようですが、他の単純な単語を暗記するよりよっぽど確実に点数に繋げられるため、必ず理解をしておくべきです。

https://rmc-oden.com/blog/archives/208351

第12問(没問)

答え

全員正解(出題不備により没問)

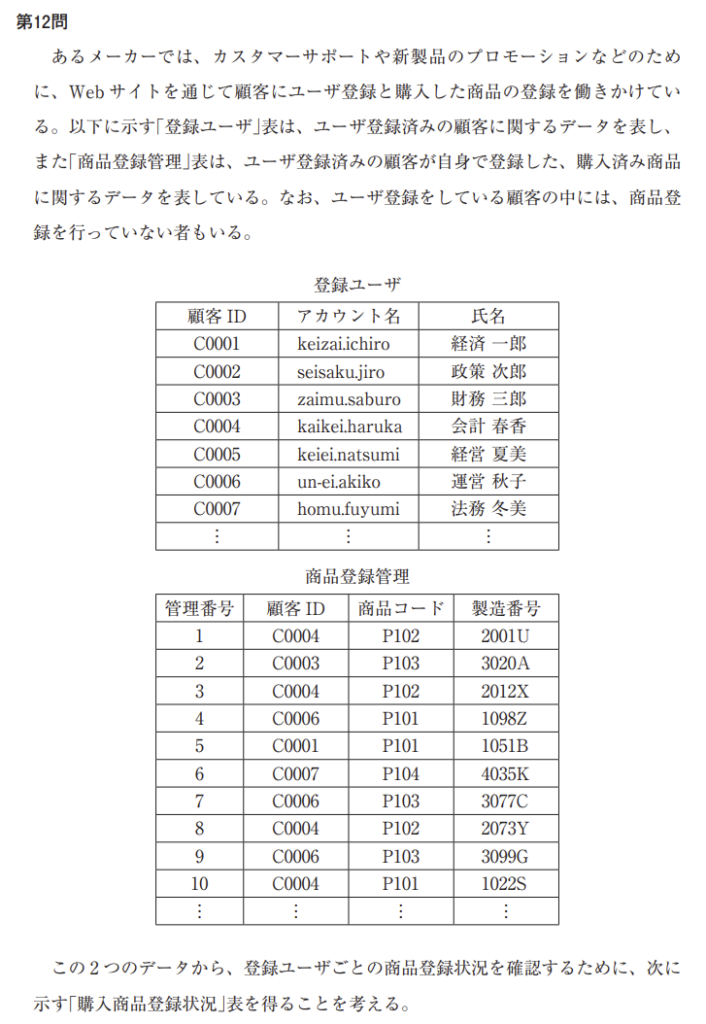

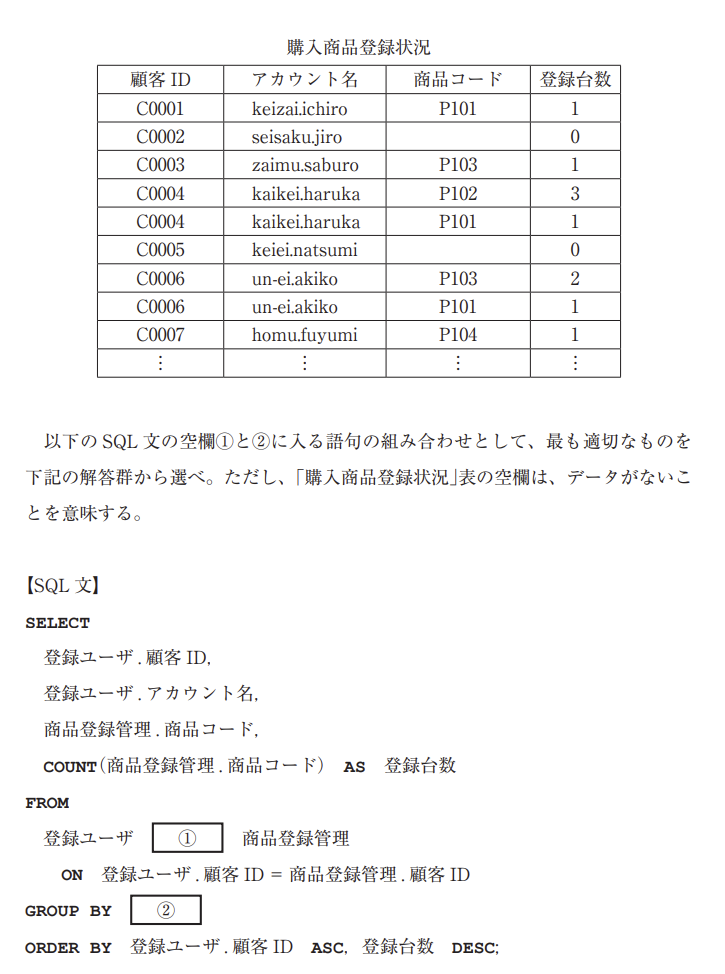

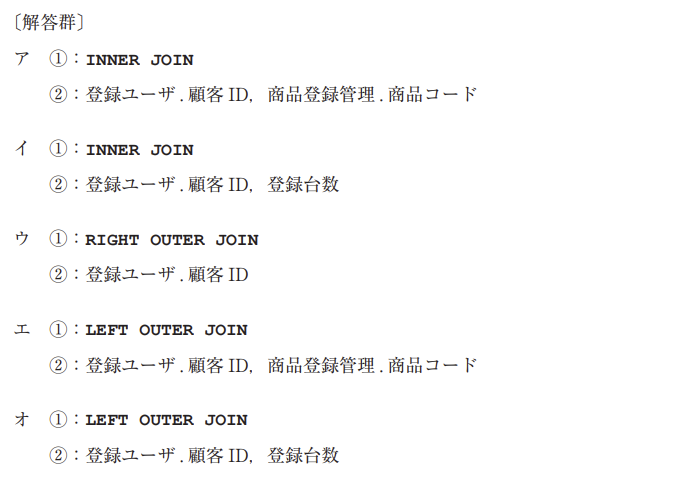

SQL文におけるJOINとGROUP BYの使い方についての理解を問う問題です。

この問題は、令和7年9月2日付で「すべての受験者の方の解答を正解として扱う」こととなりました。

出題意図としては、商品登録をしていないユーザも含めて結果を取得するため「LEFT OUTER JOIN」を使用し、顧客IDと商品コードでグループ化する必要がありました。

①:LEFT OUTER JOIN – 登録ユーザ表を基準とし、商品登録がない顧客も結果に含めるため

②:登録ユーザ.顧客ID、商品登録管理.商品コード – 顧客ごと・商品ごとの登録台数を集計するため

ひとこと

協会が意図している答えはおそらくエだと思いますが、SELECTしている「アカウント名」がGROUP BY句の選択肢に含まれていなかったり、 joinした後の表で商品登録管理に一度も名前が出てこない人の登録台数(countの結果)が0になっていますが、nullの数を数えたときに本当に0になるのか怪しかったりするなど、エのSQLを用いたとしても、目標となる表は出来上がらないだろうことから没問になったものと想像しています。

SQLもDB系の問題なので得点源にすべき!と言いたいところですが、普段直接プログラムを書くことがあまり多くない私もSQLはあまり得意ではありません。以下の記事を参考に、できそうであれば勉強してみると良いのかなと思います。

https://rmc-oden.com/blog/archives/182244

第13問

答え

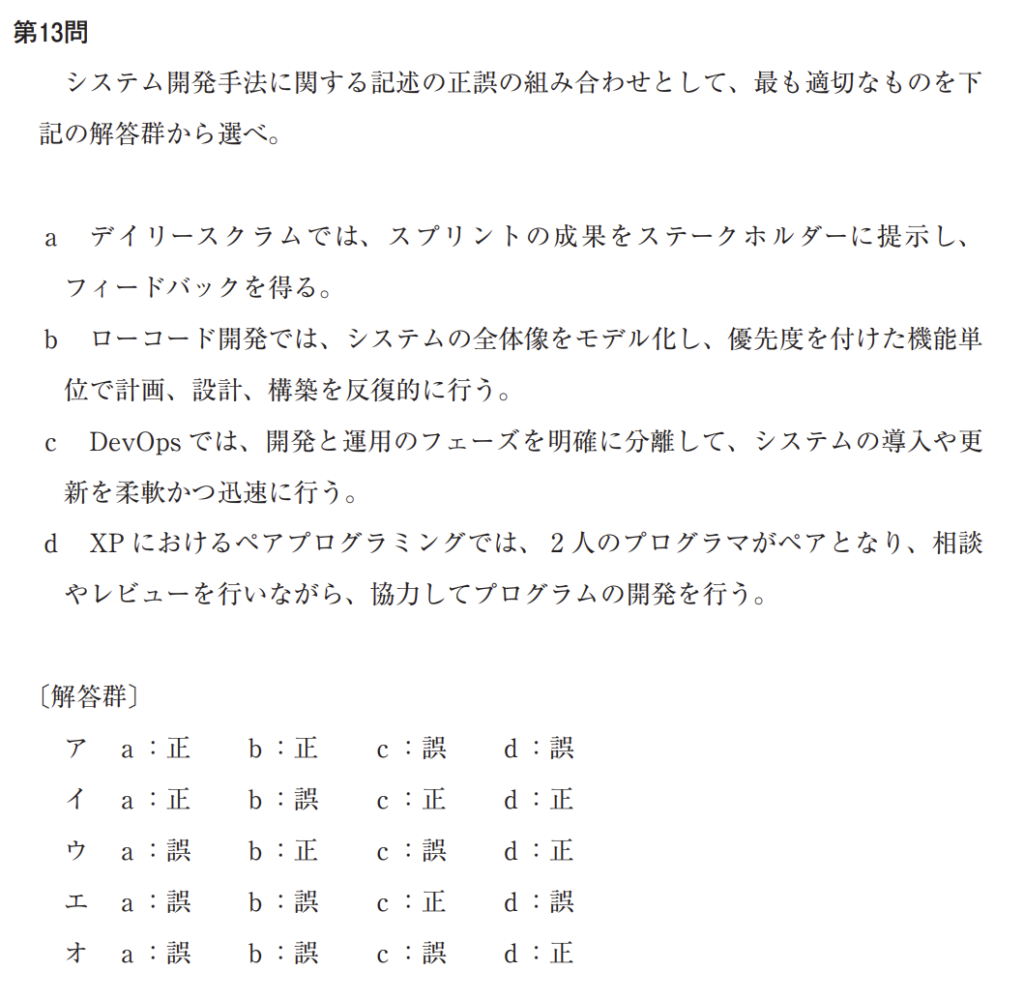

オ(a:誤、b:誤、c:誤、d:正)

アジャイル開発手法(スクラム、XP)およびDevOps、ローコード開発についての理解を問う問題です。

a:誤り。この説明は「スプリントレビュー」の説明です。デイリースクラムは、毎日短時間(15分程度)で行う進捗確認のミーティングで、チームメンバーが前日の作業、当日の予定、障害などを共有します。

b:誤り。この説明は「FDD(Feature Driven Development)」に近い説明です。ローコード開発は、プログラミングの知識がほとんどなくても、GUI上でのドラッグ&ドロップなどの操作でアプリケーションを最小限のコーディングで開発できる手法です。

c:誤り。DevOpsは開発(Development)と運用(Operations)を「統合・連携」させる考え方であり、両者を明確に分離するものではありません。CI/CDパイプラインなどを活用し、迅速かつ継続的なデリバリーを実現します。

d:正しい。XP(eXtreme Programming)のペアプログラミングは、2人のプログラマが1台のコンピュータを使い、一方がコードを書き(ドライバー)、もう一方がレビュー(ナビゲーター)を行いながら協力して開発する手法です。

ひとこと

暗記問題ですが、開発手法に関わる話で技術に寄った設問と比べれば診断士とも繋がりが強いと思うので、なるべく正解したい問題だと思います。

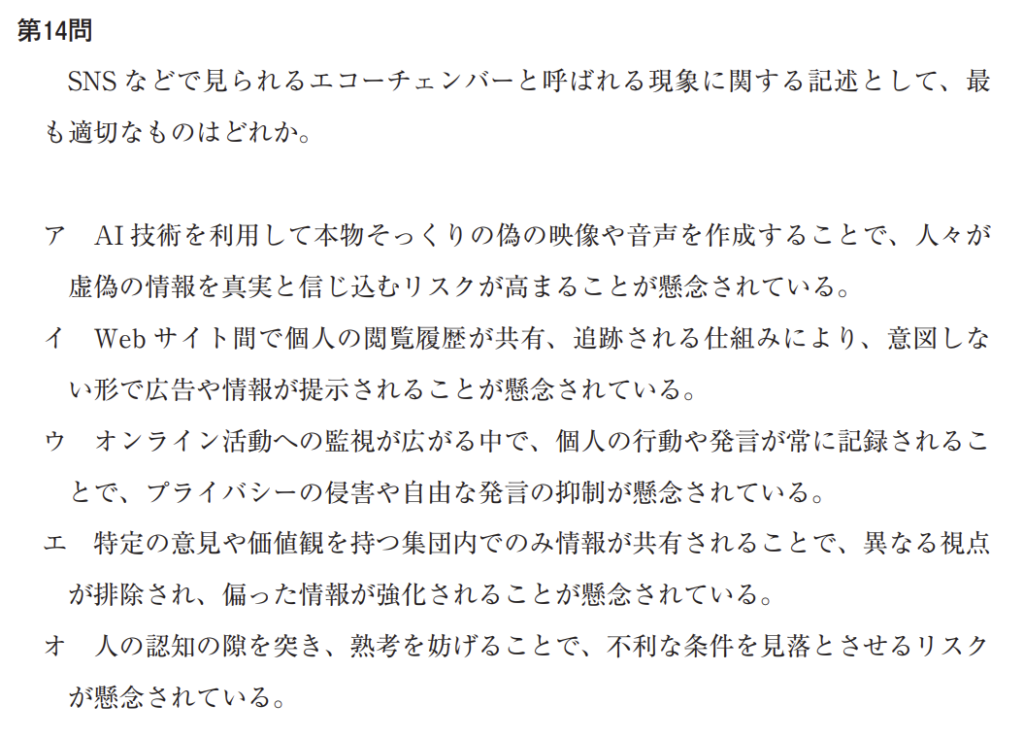

第14問

答え

エ

SNSにおけるエコーチェンバー現象についての理解を問う問題です。

ア:誤り。この説明は「ディープフェイク」に関する懸念です。AI技術を利用した偽映像・偽音声の問題です。

イ:誤り。この説明は「トラッキング(追跡型広告)」や「サードパーティクッキー」に関する懸念です。

ウ:誤り。この説明は「監視社会」や「プライバシー侵害」に関する懸念です。

エ:正しい。エコーチェンバー(反響室)は、SNSなどで同じ意見や価値観を持つ人々の間でのみ情報が循環し、異なる視点が排除されることで、特定の意見が増幅・強化される現象です。自分の意見が「こだま」のように返ってくることから名付けられました。

オ:誤り。この説明は「ダークパターン」に関する懸念です。ユーザを意図的に誤解させたり、不利な選択に誘導するUI/UXデザインのことです。

ひとこと

時事系の問題だと思いますが、絶対に落としたくない問題です。時事系の単語は日々のITやAI関連のニュースを読んでいると自然に身についていくため、意識的にそのようなニュースに触れる機会を作ると良いと思います。

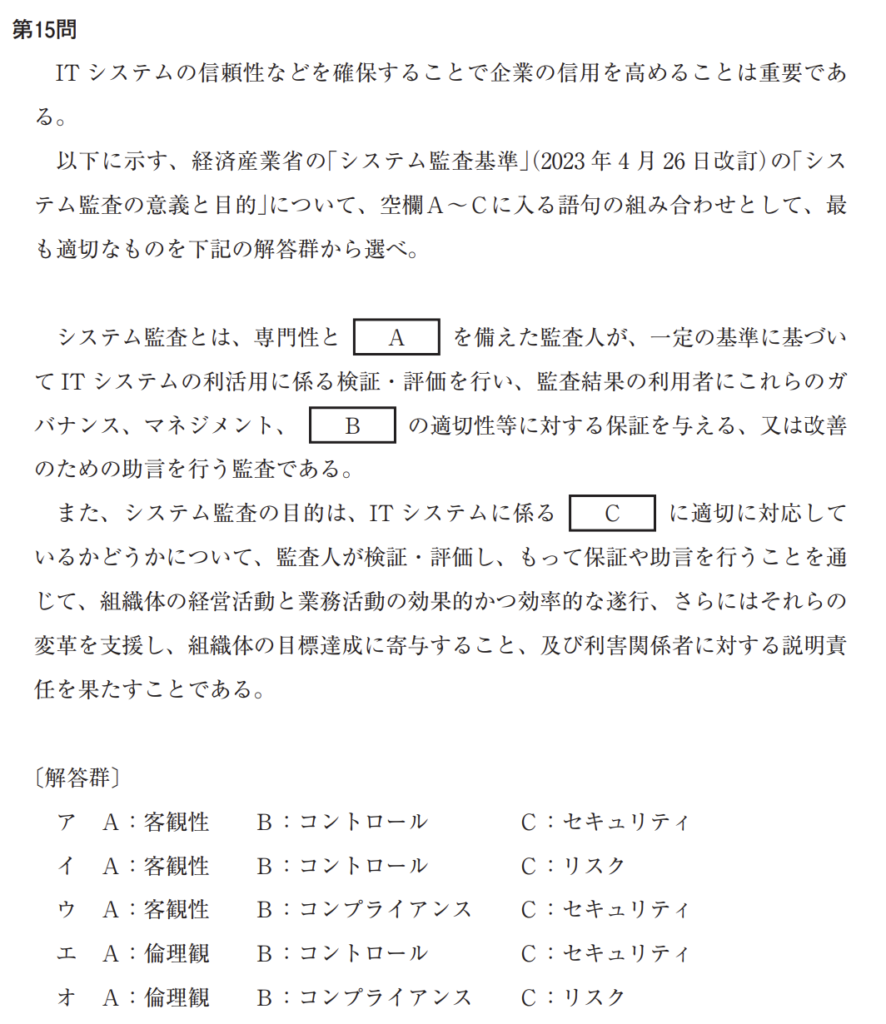

第15問

答え

イ(A:客観性、B:コントロール、C:リスク)

経済産業省「システム監査基準」(2023年改訂)の基本的な内容についての理解を問う問題です。

システム監査基準の「システム監査の意義と目的」からの出題です。

A:客観性 – システム監査人には「専門性」と「客観性」が求められます。監査の信頼性を確保するため、独立した立場で客観的に評価することが重要です。

B:コントロール – システム監査では、ガバナンス、マネジメント、「コントロール」の適切性を評価します。コントロールとは、リスクに対処するための統制活動のことです。

C:リスク – システム監査の目的は、ITシステムに係る「リスク」に適切に対応しているかを検証・評価することです。

ひとこと

システム監査について考える上で、一番大切な概念が”リスク”と”コントロール”です。それさえ分かっていれば、元々の文書を読んでいなくても簡単に解ける問題です。

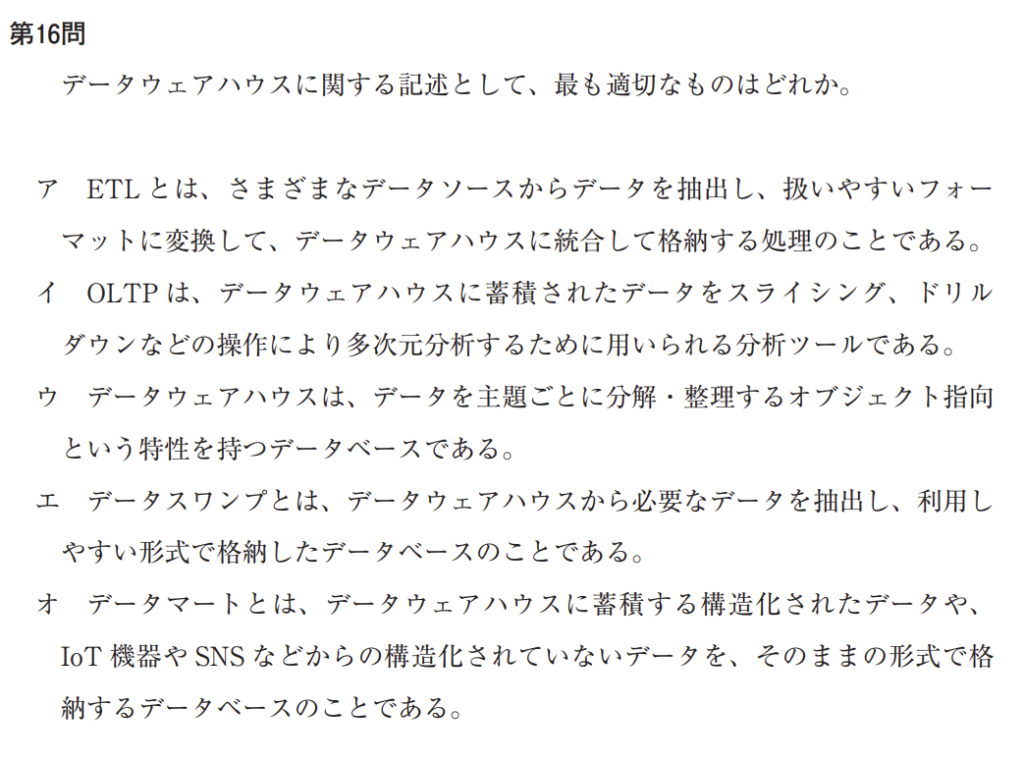

第16問

答え

ア

データウェアハウスとその関連技術・用語についての理解を問う問題です。

ア:正しい。ETL(Extract, Transform, Load)は、様々なデータソースからデータを抽出(Extract)し、分析しやすいフォーマットに変換(Transform)して、データウェアハウスに格納(Load)する処理のことです。

イ:誤り。この説明は「OLAP(Online Analytical Processing)」の説明です。OLTP(Online Transaction Processing)は、日常的なトランザクション処理(受注、在庫管理など)を行うシステムです。

ウ:誤り。データウェアハウスは「サブジェクト指向(主題指向)」という特性を持ちますが、オブジェクト指向ではありません。業務テーマ(顧客、売上など)ごとにデータを整理します。

エ:誤り。この説明は「データマート」の説明です。データスワンプ(Data Swamp)は、管理されずに放置されたデータレイクが使い物にならなくなった状態を指す言葉です。

オ:誤り。この説明は「データレイク」の説明です。データマートは、データウェアハウスから特定の部門や目的に必要なデータを抽出し、利用しやすい形式で格納したデータベースです。

ひとこと

覚えられない人はさっさと鉛筆転がしちゃいましょう。私もこの手の問題は苦手です。

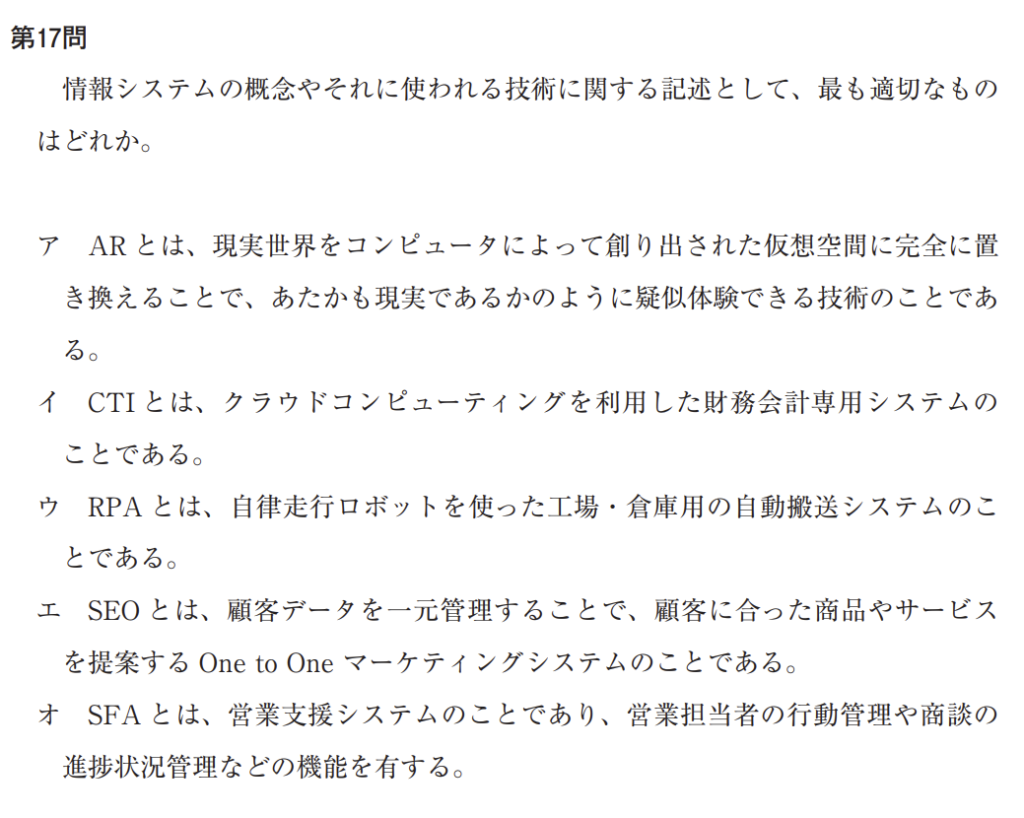

第17問

答え

オ

情報システムに関する各種用語・概念についての理解を問う問題です。

ア:誤り。この説明は「VR(Virtual Reality:仮想現実)」の説明です。AR(Augmented Reality:拡張現実)は、現実世界にデジタル情報を重ね合わせて表示する技術です。

イ:誤り。CTI(Computer Telephony Integration)は、コンピュータと電話システムを統合する技術です。コールセンターなどで顧客情報を電話と連携させるために使用されます。

ウ:誤り。RPA(Robotic Process Automation)は、ソフトウェアロボットによる業務プロセスの自動化技術です。物理的なロボットではなく、PCの画面操作などを自動化します。説明は「AGV(無人搬送車)」に該当します。

エ:誤り。SEO(Search Engine Optimization:検索エンジン最適化)は、Webサイトが検索結果の上位に表示されるよう最適化する手法です。説明は「CRM」に近いものです。

オ:正しい。SFA(Sales Force Automation:営業支援システム)は、営業活動を効率化するためのシステムで、営業担当者の行動管理、商談の進捗状況管理、顧客情報の一元管理などの機能を持ちます。

ひとこと

暗記系の問題ではありますが、内容があまり難しくないので落としたくないです。

アルファベットの略語は元々の英語の意味を確認しながら覚えましょう。

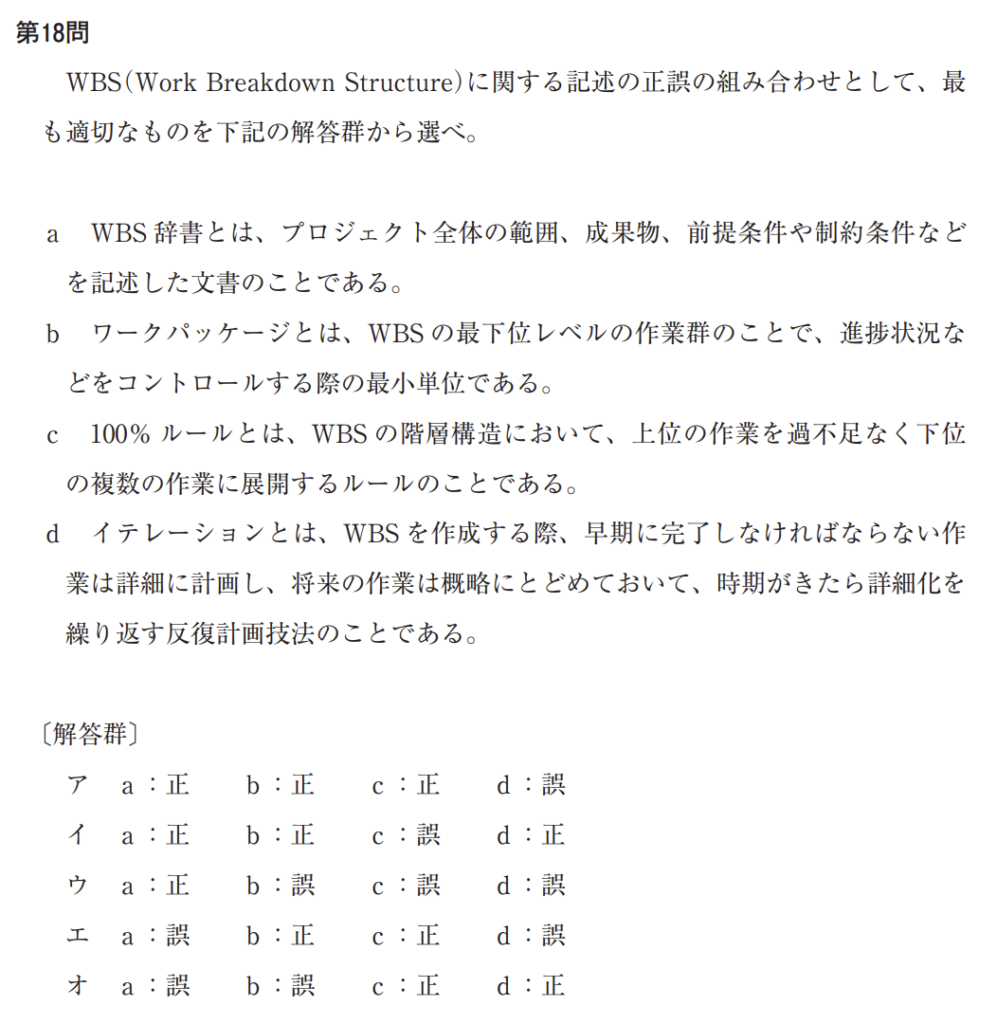

第18問

答え

エ(a:誤、b:正、c:正、d:誤)

WBS(Work Breakdown Structure)に関する用語の理解を問う問題です。

a:誤り。この説明は「プロジェクトスコープ記述書」の説明です。WBS辞書は、WBSの各構成要素(ワークパッケージなど)について、詳細な説明、成果物、コスト見積り、責任者、スケジュールなどを記述した文書です。

b:正しい。ワークパッケージは、WBSの最下位レベルに位置する作業群であり、進捗管理やコスト管理を行う際の最小単位となります。これ以上分解しない最小の作業単位です。

c:正しい。100%ルールは、WBSにおいて上位の作業を下位の作業に分解する際、下位の作業の総和が上位の作業と完全に等しくなるべきという原則です。過不足なく展開することが求められます。

d:誤り。この説明は「ローリングウェーブ計画法(段階的詳細化)」の説明です。イテレーション(反復)は、アジャイル開発において一定期間で繰り返し行う開発サイクルのことを指します。

ひとこと

WBSに関する単語を覚えているかどうかです。覚えてなければ鉛筆を転がしましょう。

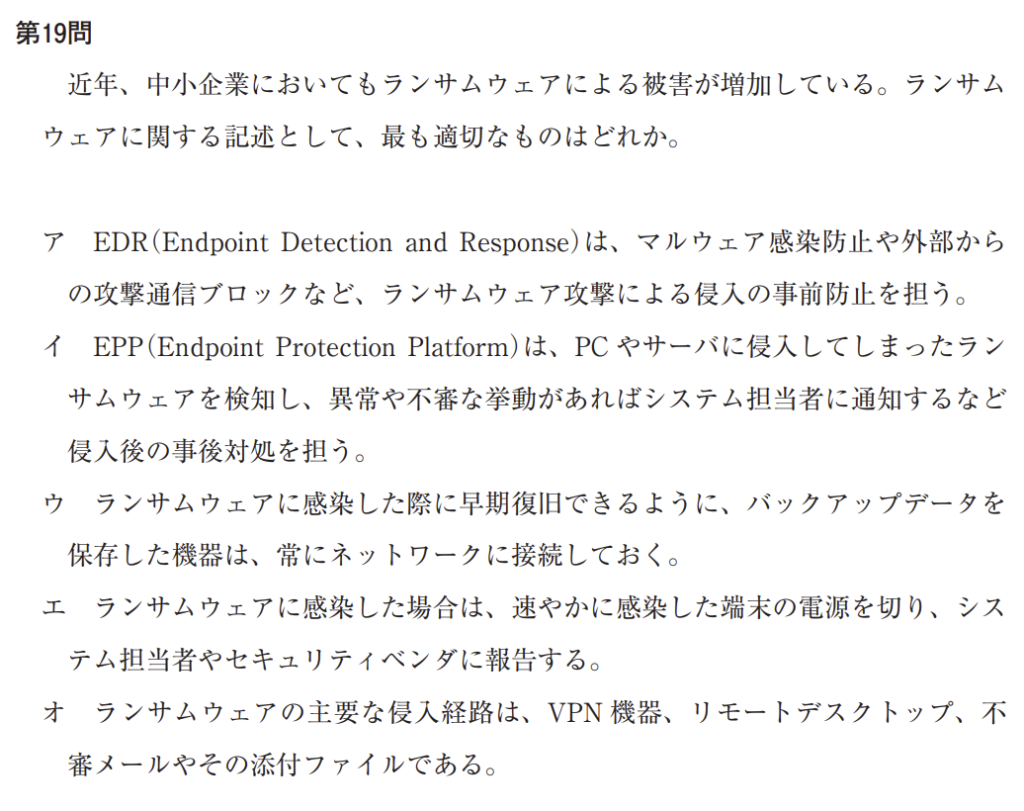

第19問

答え

オ

ランサムウェア攻撃とその対策についての理解を問う問題です。

ア:誤り。EDRとEPPの説明が逆です。EDR(Endpoint Detection and Response)は、侵入後の検知・対処を担い、不審な挙動を検知して管理者に通知します。事前防止はEPPの役割です。

イ:誤り。EPPとEDRの説明が逆です。EPP(Endpoint Protection Platform)は、マルウェアの感染防止、侵入の事前防止を担います。ウイルス対策ソフトなどがEPPに該当します。

ウ:誤り。バックアップデータを保存した機器は、ネットワークから「切り離して」保管すべきです。常時接続していると、ランサムウェアがバックアップデータも暗号化してしまう危険があります(オフラインバックアップの重要性)。

エ:誤り。原則として、感染端末の電源を切ってはいけません。電源を切ると、メモリ上の感染情報や攻撃の痕跡が消失し、原因究明(フォレンジック)が困難になります。正しくは、ネットワークから隔離(LANケーブルを抜く、Wi-Fiを切断)することです。

オ:正しい。ランサムウェアの主要な侵入経路として、VPN機器の脆弱性を悪用した侵入、リモートデスクトップ(RDP)経由の侵入、不審なメールや添付ファイルからの感染が挙げられます。IPAなどの報告でも、これらが主要な侵入経路として報告されています。

ひとこと

前回まで3回に渡って連続で書いたランサムウェアに関する問題です。まだ読んでいない方は是非読んできてもらえればと思います。

https://rmc-oden.com/blog/archives/215647

オが明らかに正しいのでわかりやすいですが、他の選択肢を選ばせようとする出題側の意図は伝わってくる気がします。

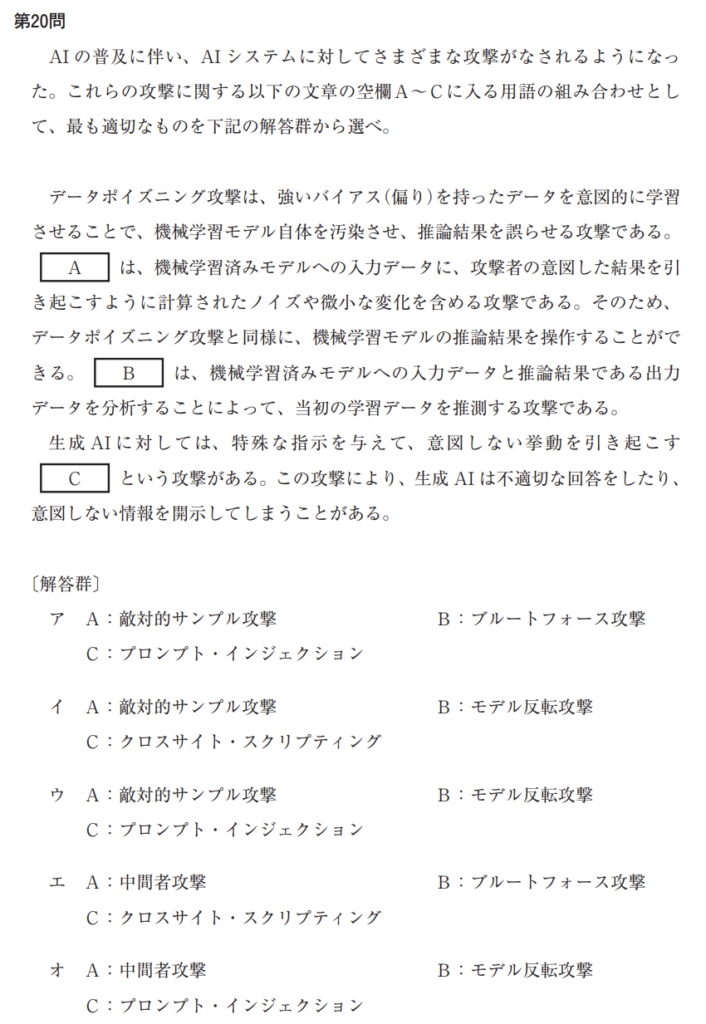

第20問

答え

ウ(A:敵対的サンプル攻撃、B:モデル反転攻撃、C:プロンプト・インジェクション)

AIシステムに対する各種攻撃手法についての理解を問う問題です。

A:敵対的サンプル攻撃(Adversarial Examples Attack) – 入力データに人間には認識できないほど微小なノイズを加えることで、機械学習モデルの推論結果を意図的に誤らせる攻撃です。例えば、画像認識モデルに対して、わずかなノイズを加えた画像を入力すると、全く異なるものとして誤認識させることができます。

B:モデル反転攻撃(Model Inversion Attack) – 機械学習モデルへの入力と出力を分析することで、モデルの学習に使用された訓練データを推測・復元しようとする攻撃です。プライバシーに関わる情報が漏洩する危険があります。

C:プロンプト・インジェクション(Prompt Injection) – 生成AIに対して特殊な指示(プロンプト)を与えることで、本来の制限を回避させたり、意図しない動作を引き起こさせる攻撃です。不適切な回答の生成や、機密情報の漏洩につながる可能性があります。

ひとこと

正解でない方の選択肢がどれもAIに関連しない、昔からある攻撃手法であるため、不正解の方を理解していれば消去法で正解できる問題なのかなと思います。念の為、不正解の選択肢の用語の解説をしておきます。

中間者攻撃(Man-in-the-Middle Attack / MITM攻撃)

通信している二者の間に攻撃者が割り込み、通信内容を盗聴・改ざんする攻撃です。被害者は正規の相手と通信していると思い込んでいますが、実際には攻撃者を経由しています。

ブルートフォース攻撃(Brute Force Attack / 総当たり攻撃)

考えられるすべてのパスワードの組み合わせを順番に試して、正解を見つけ出す攻撃です。「brute force」は「力ずく」という意味で、知性より計算力に頼る単純な手法です。

クロスサイトスクリプティング(Cross-Site Scripting / XSS)

Webサイトの脆弱性を悪用して、悪意のあるスクリプト(JavaScript等)を他のユーザーのブラウザで実行させる攻撃です。攻撃者が直接被害者を攻撃するのではなく、Webサイトを経由して攻撃します。

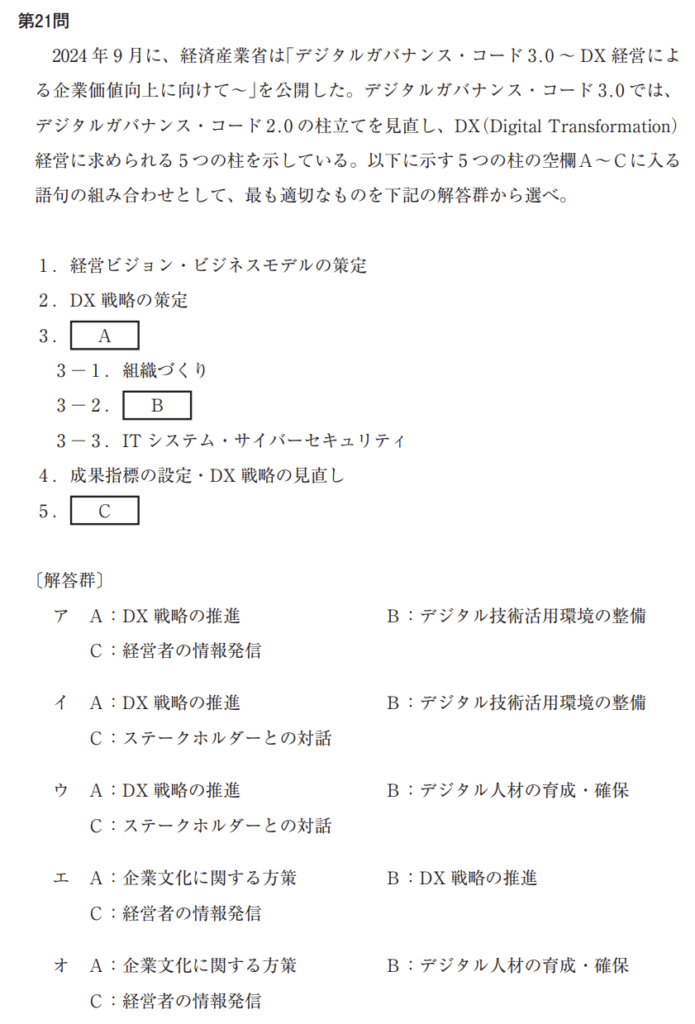

第21問

答え

ウ(A:DX戦略の推進、B:デジタル人材の育成・確保、C:ステークホルダーとの対話)

経済産業省「デジタルガバナンス・コード3.0」の5つの柱についての理解を問う問題です。

デジタルガバナンス・コード3.0では、DX経営に求められる5つの柱が示されています。

1. 経営ビジョン・ビジネスモデルの策定

2. DX戦略の策定

3. DX戦略の推進(A)

3-1. 組織づくり

3-2. デジタル人材の育成・確保(B)

3-3. ITシステム・サイバーセキュリティ

4. 成果指標の設定・DX戦略の見直し

5. ステークホルダーとの対話(C)

ひとこと

こんな文書を読んで、構成まで覚えている受験生はほぼいないと思うので、いかに空気を読めるかの問題だと思います。個人的には、あまり良い問題じゃないような気がしてなりません。

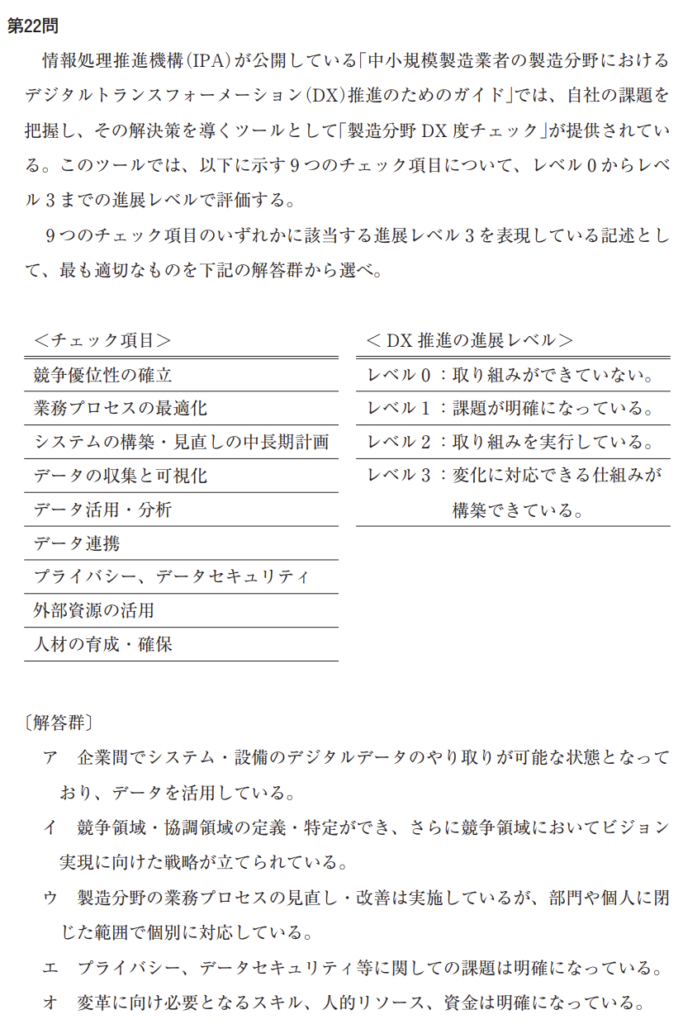

第22問

答え

ア

IPAの「製造分野DX度チェック」における進展レベルの理解を問う問題です。

レベル3は「変化に対応できる仕組みが構築できている」状態です。各選択肢を検討します。

ア:正しい(レベル3)。「企業間でシステム・設備のデジタルデータのやり取りが可能な状態となっており、データを活用している」は、データ連携の仕組みが構築され、活用できている状態であり、レベル3に該当します。

イ:レベル2に近い。「競争領域・協調領域の定義・特定ができ、戦略が立てられている」は、取り組みを実行している段階であり、仕組みが構築された状態とは言えません。

ウ:レベル2。「業務プロセスの見直し・改善は実施しているが、部門や個人に閉じた範囲」は、取り組みを実行している段階ですが、全体最適の仕組みには至っていません。

エ:レベル1。「課題は明確になっている」はレベル1の定義そのものです。

オ:レベル1。「必要となるスキル、人的リソース、資金は明確になっている」は課題が明確になっている段階であり、レベル1です。

ひとこと

ややこしい日本語の問題です。アかイで迷う気がしますが、アの方が進んでいる感はあるのかなと思います。

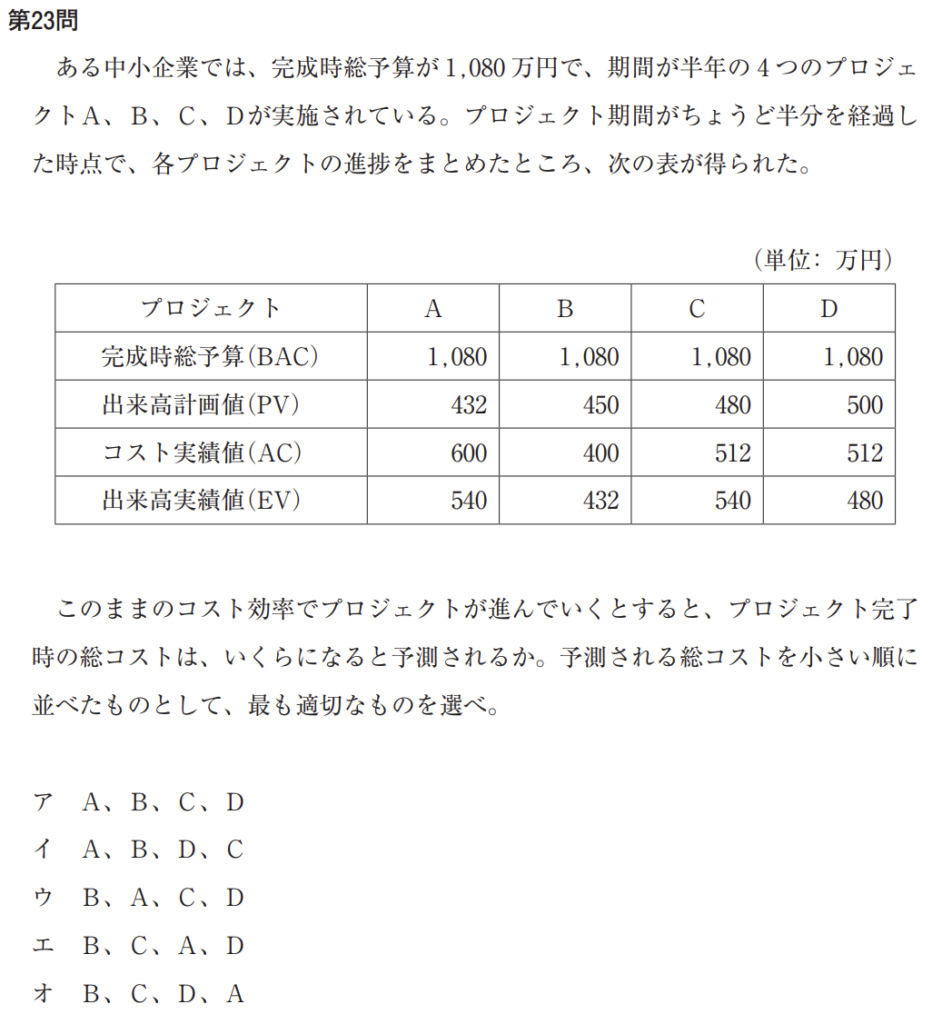

第23問

答え

オ(B、C、D、A)

EVM(アーンドバリューマネジメント)によるプロジェクト管理の理解を問う問題です。

このままのコスト効率でプロジェクトが進む場合の完了時総コスト(EAC: Estimate At Completion)は、以下の式で計算します。

EAC = BAC ÷ CPI (CPI = EV ÷ AC:コスト効率指数)

各プロジェクトのEACを計算すると:

A:CPI = 540÷600 = 0.9、EAC = 1,080÷0.9 = 1,200万円

B:CPI = 432÷400 = 1.08、EAC = 1,080÷1.08 = 1,000万円

C:CPI = 540÷512 ≒ 1.055、EAC = 1,080÷1.055 ≒ 1,024万円

D:CPI = 480÷512 = 0.9375、EAC = 1,080÷0.9375 = 1,152万円

小さい順に並べると:B(1,000)< C(1,024)< D(1,152)< A(1,200)

ひとこと

計算方法を丸暗記さえしてしまえば、計算はそんな難しくありません。気合いで覚えましょう。

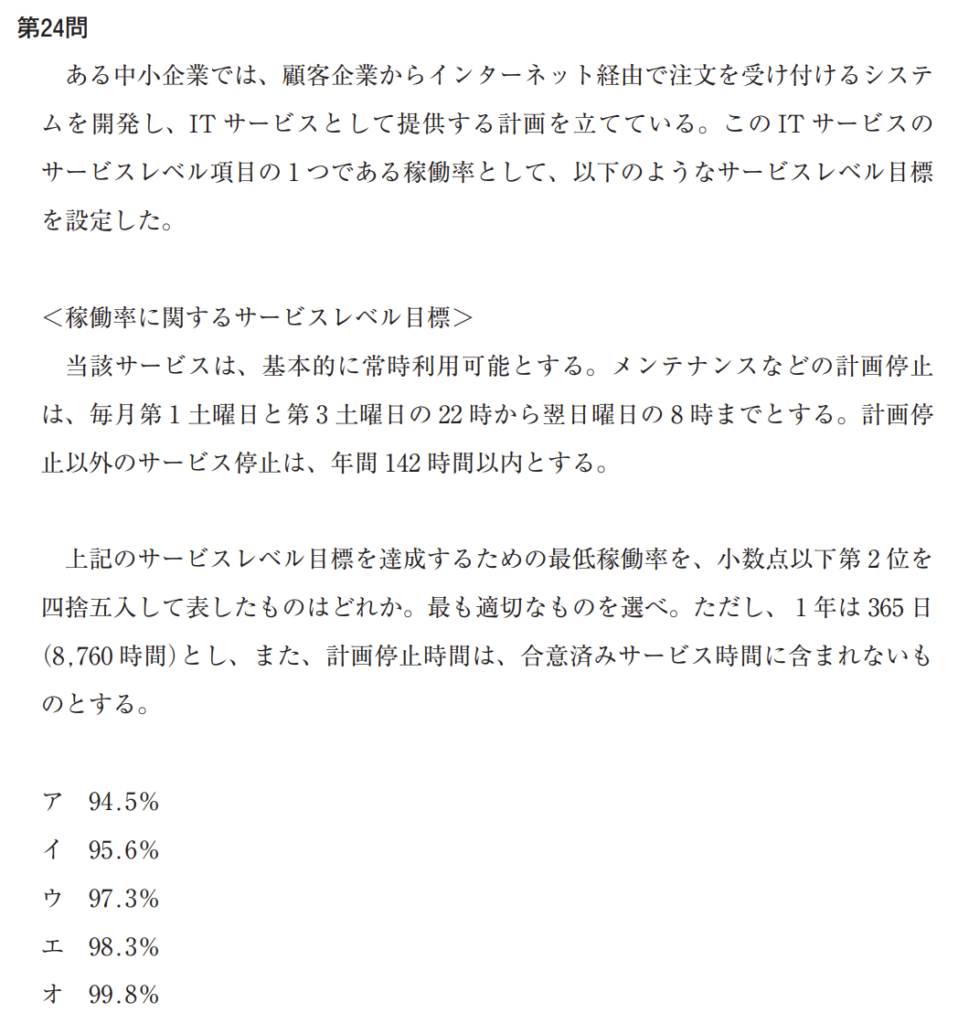

第24問

答え

エ(98.3%)

サービスの稼働率計算についての理解を問う問題です。

計画停止時間の計算:

毎月第1・第3土曜日の22時〜翌日曜8時 = 10時間 × 2回/月 × 12月 = 240時間/年

合意済みサービス時間の計算:

8,760時間(年間総時間)- 240時間(計画停止)= 8,520時間

許容される計画外停止時間:142時間以内

最低稼働率の計算:

稼働率 = (8,520 – 142) ÷ 8,520

= 8,378 ÷ 8,520

≒ 0.9833…

≒ 98.3%

ひとこと

日本語を読んで、指示通りに計算すれば公式など知っていなくても解ける問題だと思います。計算の中身もそこまで難しくはありません。計算問題だからといってすぐに諦めない心が大切です。

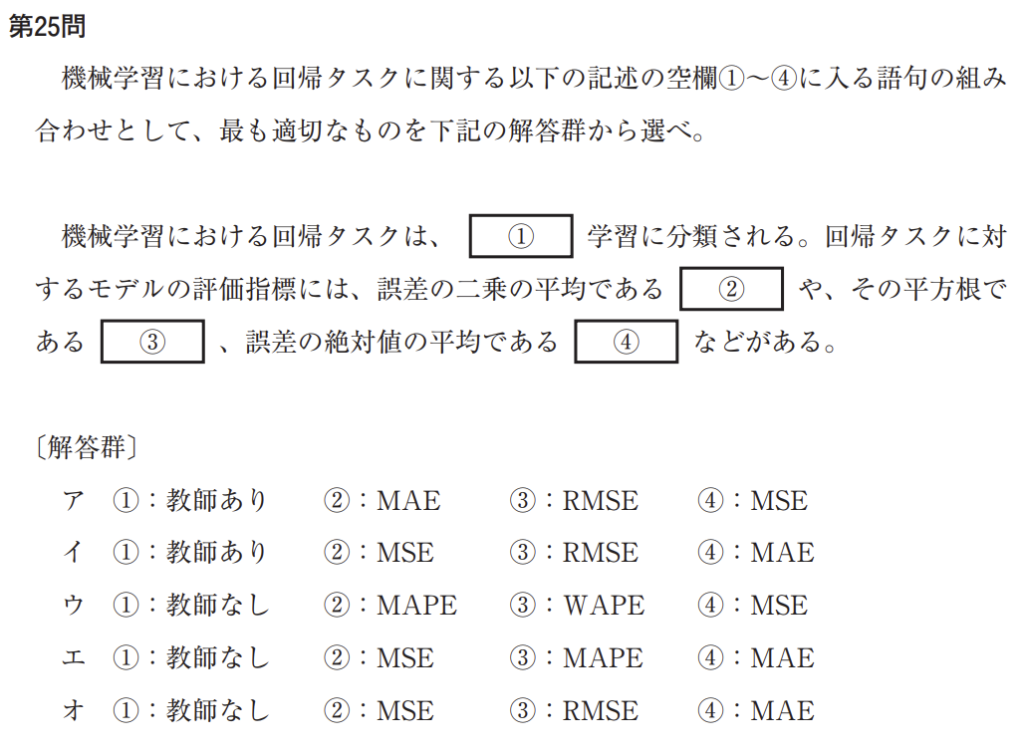

第25問

答え

イ(①:教師あり、②:MSE、③:RMSE、④:MAE)

機械学習における回帰タスクの分類と評価指標についての理解を問う問題です。

①:教師あり学習 – 回帰タスクは、入力データに対する正解(目的変数)が与えられた状態で学習を行う「教師あり学習」に分類されます。連続値を予測するタスクです。

②:MSE(Mean Squared Error:平均二乗誤差) – 予測値と実測値の誤差を二乗したものの平均です。外れ値の影響を大きく受けます。

③:RMSE(Root Mean Squared Error:二乗平均平方根誤差) – MSEの平方根を取ったもので、元のデータと同じ単位で解釈できます。

④:MAE(Mean Absolute Error:平均絶対誤差) – 予測値と実測値の誤差の絶対値の平均です。MSEよりも外れ値の影響を受けにくい特徴があります。

ひとこと

回帰タスクということで、教師あり学習である、というところは予想できると良いと思います。それ以降は普通覚えてないと思うので、さっさと鉛筆を転がしましょう。

最後に

25問の解説を行いましたが、そのうち6問は(一応解説は入れましたが、)鉛筆を転がしても良いと書きました。解説記事としてはあるまじき態度な気がしないでもないですが、ITに強い人に点数を稼がれすぎないようにするため、明らかに難しすぎたり、分かりにくすぎたりする問題が出てくることもこの科目の大きな特徴です。

そのような問題に惑わされることなく、正解すべき問題を確かに積み上げていくことが何より大切!

覚えなければいけないこともたくさんありますし、苦手意識のある方も多い科目だとは思いますが、経営情報システムで問われる内容は診断士として知っておくべきこともいっぱいあります!是非少しでも良い点数が取れるように頑張ってください!

明日はまさき!よろしくね!

☆☆☆☆☆

いいね!と思っていただけたらぜひ投票(クリック)をお願いします!

ブログを読んでいるみなさんが合格しますように。

にほんブログ村

にほんブログ村のランキングに参加しています。

(クリックしても個人が特定されることはありません)